Com o rápido aumento das ameaças cibernéticas, a demanda por profissionais de segurança cibernética está em alta, com o Bureau of Labor Statistics projetando um crescimento de 33% nos empregos na área entre 2020 e 2030. Apesar dessa demanda, uma grande lacuna de talentos deixa

milhões de vagas em segurança cibernética vagas anualmente , criando excelentes oportunidades para iniciantes. Mesmo sem experiência prévia, você pode ingressar na área por meio de autoestudo, certificações e vagas de nível inicial. Este guia orienta você nas etapas para iniciar sua carreira em segurança cibernética, seja você iniciante na área ou buscando uma mudança.

É possível entrar na área de segurança cibernética sem experiência?

Sim! Quando se trata de conseguir um emprego em segurança cibernética , os gerentes de contratação do setor de segurança cibernética se preocupam principalmente com as habilidades que você possui e as certificações que você concluiu. Se você possui as habilidades técnicas, as habilidades interpessoais, uma qualificação em forense digital ou como Hacker Ético Certificado ou um diploma em ciência da computação e disposição para aprender, você pode encontrar empregos de nível básico em segurança cibernética e entrar no mundo da segurança cibernética.

Como iniciar uma carreira em segurança cibernética sem experiência

Você ainda pode obter formação em segurança cibernética sem um diploma universitário. Veja como isso funciona.

1. Comece com um curso online

Um curso online de segurança cibernética é um ótimo ponto de partida. Não é tão caro quanto um diploma universitário e abrange tudo o que você precisa saber sobre segurança cibernética e segurança da informação. Você também terá suporte profissional e acesso a mentores que podem ajudá-lo a encontrar um emprego na área.

2. Familiarize-se com os fundamentos

Se você é completamente novo nesta área, precisará começar do zero. Isso significa estudar as técnicas que engenheiros de segurança cibernética usam para proteger a rede e os dados de suas empresas. Aqui, listaremos as principais áreas nas quais você precisará adquirir conhecimento:

Confidencialidade, Integridade, Disponibilidade (Tríade da CIA)A tríade da CIA é um modelo que descreve os três elementos mais fundamentais de uma política de segurança eficaz. Confidencialidade refere-se às regras que restringem o acesso à informação, integridade garante a confiabilidade da informação e disponibilidade garante que as pessoas que precisam da informação tenham acesso a ela.Gestão de RiscosFraquezas não podem ser tratadas até que sejam identificadas. Gestão de riscos refere-se ao processo de identificar, analisar e monitorar potenciais riscos de segurança.Segurança de Dados e RedeUm termo abrangente para os sistemas de tecnologia da informação que protegem a rede e os dados de uma empresa contra possíveis violações. Pode se referir tanto a software quanto a hardware, além dos protocolos implementados para restringir e acessar dados.Controle de SegurançaControle de segurança é o termo usado para descrever uma medida que visa proteger a confidencialidade e a integridade de um conjunto de dados.Avaliação de Ameaças e VulnerabilidadesIsso se refere à análise dos sistemas de uma empresa para determinar vulnerabilidades e identificar áreas de alta ameaça.RecuperaçãoRecuperação refere-se aos procedimentos usados para restaurar dados perdidos ou comprometidos durante um ataque ou falha do sistema. A remediação requer pessoal qualificado.

3. Aproveite os recursos online

A internet é um tesouro de recursos para estudantes de segurança cibernética. O conhecimento adicional que você pode adquirir estudando segurança cibernética por conta própria pode realmente diferenciá-lo daqueles que apenas concluem os cursos obrigatórios.

Cursos

- Curso gratuito de segurança cibernética da Springboard

- Introdução à Cibersegurança pela edX

- Introdução à TI e Segurança Cibernética pela Cybray

- Segurança de Sistemas de Computadores pelo MIT

- Curso gratuito de treinamento em segurança cibernética Cyber Aces da Sans

Blogs, podcasts e vídeos do YouTube

- CSO Online : Um blog de segurança cibernética.

- The Last Watchdog : postagens de blog e podcasts sobre tópicos de segurança cibernética.

- The Hacker News : Um site que cobre os últimos ataques cibernéticos e malware.

- John Hammond : Um canal do YouTube que aborda tópicos de segurança cibernética.

Comunidades Online

- TryHackMe: Um servidor Discord para compartilhar recursos de segurança cibernética, com mais de 140.000 membros.

- Netsec Focus : Uma comunidade online para profissionais e entusiastas de segurança cibernética para compartilhar conhecimento e experiências.

- TrustedSec : Um canal público do Slack para entusiastas de segurança cibernética.

4. Encontre uma especialização e um caminho de carreira ideal

A tecnologia é usada por empresas em todos os países e na maioria dos setores, o que significa que há muitos lugares onde você pode ingressar como profissional e muitas vagas para iniciantes.

Pesquisar o tipo de trabalho que você quer fazer e em que tipo de empresa você quer fazê-lo é um passo crucial na sua jornada para entrar no setor.

Leitura relacionada: 5 carreiras em segurança cibernética que valem a pena investigar em 2024

5. Complete um Bootcamp

Diplomas universitários não são a única forma de educação aceita no setor de tecnologia. Cada um tem suas próprias preferências de aprendizado, e não há problema em seguir o caminho que funciona para você enquanto se prepara para se tornar um especialista em segurança.

Uma alternativa popular à faculdade é optar por bootcamps de segurança cibernética online.

Um bom bootcamp de segurança cibernética para iniciantes será ministrado por profissionais do setor e pode transformar entusiastas de segurança cibernética de iniciantes a graduados prontos para o mercado de trabalho em questão de meses. Você pode começar um emprego de nível básico após concluir um bootcamp, o que o torna ideal para iniciantes.

6. Obtenha uma certificação

As certificações fornecem um padrão de conhecimento sobre os aspectos técnicos do trabalho e habilidades que são muito úteis para as empresas durante o processo de contratação. No setor de segurança cibernética , as certificações são particularmente importantes, e muitos empregos bem remunerados exigem certas certificações além da formação acadêmica, por exemplo, em sistemas de informação, gerenciamento de segurança de rede ou computação em nuvem.

Para funções júnior e intermediária, recomendamos estas três certificações de segurança cibernética para iniciantes:Certificações de Segurança Cibernética

▲Visão geral

▲CompTIA Security+A certificação

CompTIA Security+ verifica suas habilidades nos fundamentos da segurança cibernética e confirma sua capacidade de prosperar em uma função profissional. Ela é reconhecida globalmente e bastante conhecida — você provavelmente a verá muitas vezes durante sua busca por emprego. A certificação inclui uma seção de desempenho que testa suas habilidades práticas.Certificação GIAC Security Essentials (GSEC)A certificação

GIAC Security Essentials exige que os candidatos demonstrem qualificação para uma função profissional em segurança cibernética. O exame utiliza a plataforma de testes original do GIAC, CyberLive, que cria um ambiente prático e real para testes práticos.Certificado de Fundamentos de Segurança Cibernética (ISACA)Este

Certificado de Fundamentos de Segurança Cibernética da ISACA oferece um curso on-line opcional que ensina as habilidades e o conhecimento necessários para passar no exame final.

7. Ganhe experiência prática

A experiência prática é extremamente valiosa tanto para o seu desenvolvimento como profissional de segurança cibernética quanto para o seu currículo. No entanto, a experiência prática não precisa ser remunerada.

- Trabalho voluntário . Existem muitas outras maneiras de praticar suas habilidades de segurança cibernética em um ambiente real e colaborativo. Em um mundo onde a segurança cibernética é necessária para muitos, mas nem todos têm acesso a ela, projetos de voluntariado são fáceis de encontrar. Existem até organizações que fornecem segurança cibernética gratuitamente para instituições de caridade que não podem arcar com os custos.

- Faça um estágio . Um estágio é uma maneira ideal de adquirir experiência prática antes do seu primeiro emprego em segurança cibernética. Às vezes, pode ser difícil encontrá-lo, então certifique-se de consultar sites como Indeed e Glassdoor com frequência enquanto você avança na sua formação.

- Trabalhe em projetos independentes . Projetos de segurança cibernética de código aberto são uma ótima maneira de praticar e desenvolver suas habilidades. Projetos de alto nível podem até ser incluídos no seu currículo, pois os entrevistadores provavelmente também terão experiência com eles.

- Crie um portfólio . Um portfólio é uma ferramenta útil para conseguir entrevistas sem experiência. É melhor criá-lo com o tempo, por isso recomendamos que você comece seus projetos de portfólio de segurança cibernética o mais rápido possível. Inclua estudos de caso que destaquem como você lidaria com violações de segurança em nível organizacional ou demonstre seu conhecimento em segurança com um whitepaper.

8. Encontre um mentor

Não existe uma maneira certa de encontrar um mentor, e uma mentoria valiosa também não precisa ser oficial.

Seja por meio de um estágio ou de uma escola, encontrar um profissional qualificado e disposto a responder às suas perguntas será altamente benéfico para o seu desenvolvimento.

9. Construa uma rede forte

Uma boa rede pode fornecer valor infinito, incluindo futuras oportunidades de emprego.

- O LinkedIn é uma ferramenta crucial para a construção de networking. Independentemente de quem você conhece ou como, enviar um convite para se conectar no LinkedIn é sempre apropriado.

- Comunidades e conferências. Aproveite eventos e conferências de segurança cibernética, tanto online quanto presenciais, com grande número de profissionais reunidos. Aqui está uma lista de algumas das principais plataformas de conferências de segurança cibernética online para ajudar você a começar.

- A Infosec-Conferences oferece um diretório abrangente com listas meticulosamente atualizadas e verificadas contra spam dos principais eventos de segurança cibernética do mundo. Abrangendo conferências, reuniões, seminários e eventos deste ano e dos próximos, ela serve como um recurso valioso para profissionais, executivos e entusiastas de segurança cibernética.

- A Cyber Events oferece uma seleção criteriosa de eventos de segurança cibernética, abrangendo vários tópicos, como perícia digital, análise de malware e resposta a incidentes, oferecendo aos participantes a oportunidade de aprofundar sua compreensão dos desafios e soluções de segurança cibernética por meio de sessões e workshops conduzidos por especialistas.

- O Security Conference Finder simplifica o processo de encontrar conferências de segurança cibernética confiáveis no mundo todo, permitindo que os participantes se mantenham informados sobre os desenvolvimentos do setor, se conectem com líderes de pensamento e troquem ideias sobre problemas e soluções críticas de segurança.

Como conseguir um emprego e começar a trabalhar em segurança cibernética

Entrar na área de segurança cibernética pode parecer desafiador, mas aqui estão algumas etapas que ajudam as pessoas a conseguirem seu primeiro emprego, mesmo sem experiência:

- Ignore a maioria das descrições de cargos : muitos empregos de nível básico exigem de 2 a 3 anos de experiência por padrão. Candidate-se mesmo assim se você atender a pelo menos 60 a 70% das qualificações.

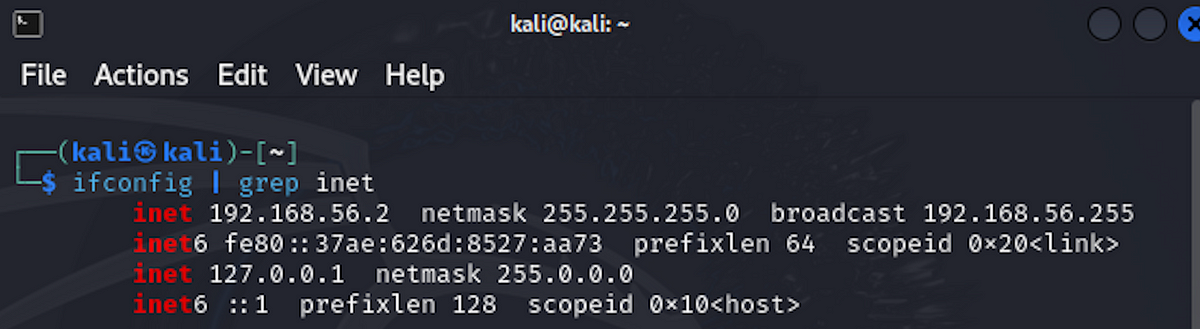

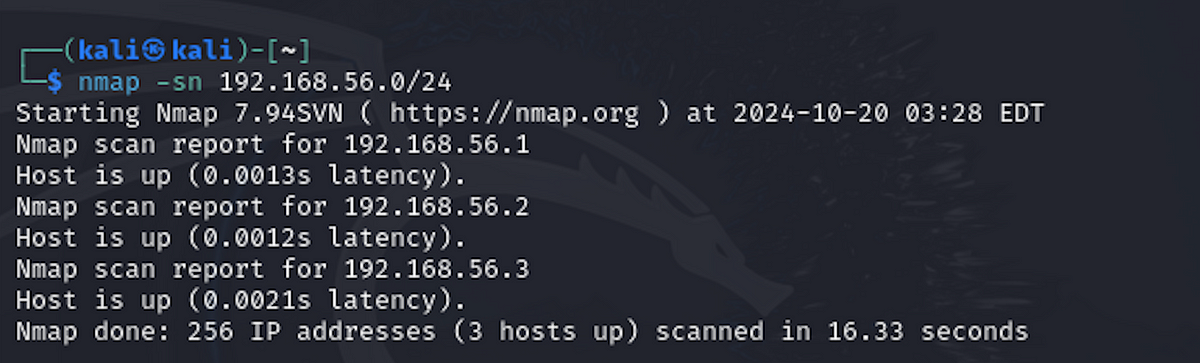

- Escolha um caminho e crie um laboratório em casa : concentre-se em uma função de nível básico, como analista de SOC ou suporte de TI. Em seguida, crie um laboratório em casa usando plataformas como TryHackMe, Hack The Box, pfSense ou ambientes AD/Windows para praticar.

- Documente o que você faz : Crie relatórios para CTFs, projetos ou ferramentas que você usa. Compartilhe-os no GitHub, LinkedIn ou em um blog. Isso demonstra iniciativa e comprova suas habilidades práticas.

- Consiga um emprego “iniciante” : considere funções adjacentes à segurança cibernética, como help desk, suporte de TI ou administrador de rede. Muitos profissionais começam aqui antes de fazer a transição para a segurança.

- Adapte seu currículo : liste ferramentas, laboratórios ou plataformas específicas com as quais você trabalhou (como Wireshark, Splunk ou Kali Linux). Use verbos de ação, quantifique as conquistas e alinhe seu currículo com a vaga.

- Candidate-se loucamente : defina uma meta semanal de candidatura — algumas pessoas se candidataram a 300 a 500 vagas antes de conseguirem a primeira. Use ferramentas para monitorar e organizar.

- Use grandes MSPs ou MSSPs para entrar : esses provedores de serviços gerenciados/segurança geralmente têm maior rotatividade e menores barreiras de entrada, o que os torna excelentes plataformas de lançamento.

- Solicite entrevistas informativas : envie mensagens para profissionais em cargos juniores no LinkedIn. Pergunte como eles foram contratados e se analisariam seu currículo ou portfólio.

- Candidate-se mesmo se ainda estiver estudando : comece a adquirir experiência enquanto estuda, por meio de estágios, voluntariado ou trabalhos freelance. Muitos empregadores estão abertos a treinar candidatos em início de carreira que demonstrem garra.

Empregos de nível básico em segurança cibernética que você pode conseguir sem qualquer experiência

A cibersegurança oferece muitos pontos de entrada, mesmo para quem não tem experiência prévia ou educação formal. Aprendizagem e certificações por iniciativa própria podem ajudar, mas começar com funções gerais que abrangem uma ampla gama de habilidades é uma ótima maneira de ingressar na área. Aqui estão algumas das principais vagas de nível básico para iniciantes:

| Cargo | Descrição | Habilidades essenciais | Salário médio |

|---|---|---|---|

| Analista de Segurança da Informação | Monitora e protege dados e sistemas da empresa, analisando ameaças à segurança e gerenciando controles de acesso. | Análise, segurança na nuvem, trabalho em equipe | US$ 77 mil por ano |

| Analista/Respondente de Incidentes | Monitora alertas, investiga incidentes e ajuda a prevenir futuras violações. | CompTIA Security+, gerenciamento de estresse, resposta a incidentes | US$ 62 mil por ano |

| Auditor de TI | Garante que as empresas cumpram os padrões do setor, prepara-se para auditorias e redige relatórios. | Análise, comunicação, elaboração de relatórios | US$ 79 mil por ano |

| Testador de Penetração Júnior | Testa sistemas em busca de vulnerabilidades simulando ataques cibernéticos. | Resolução de problemas, engenharia reversa, atenção aos detalhes | US$ 80 mil por ano |

| Especialista em Conscientização e Treinamento em Segurança | Desenvolve e oferece programas de treinamento para ajudar os funcionários a reconhecer e mitigar os riscos de segurança cibernética. | Comunicação, design instrucional | N / D |

Iniciando sua segurança cibernética: dicas para o sucesso

Interessado em uma carreira em segurança cibernética? Aqui estão cinco dicas para profissionais de segurança cibernética iniciantes ou em busca de vagas de nível básico.

- Decida que tipo de carreira em segurança cibernética você deseja. O primeiro passo é decidir que tipo de carreira você deseja! Cargos de nível básico em segurança cibernética são geralmente semelhantes, e você pode se concentrar em proteger informações confidenciais contra ameaças cibernéticas, aprender sobre segurança de redes, gerenciamento de riscos ou gerenciar o acesso da sua empresa. Depois de adquirir experiência prática em empregos de nível básico, uma ampla gama de opções estará disponível para sua nova carreira. Desenvolva suas habilidades em segurança cibernética de acordo com isso.

- Decida onde você quer trabalhar. A profissão de segurança cibernética abre um mundo de possibilidades. Você quer trabalhar como profissional de segurança cibernética em agências de segurança pública ou empresas privadas? Você quer ser um testador de penetração? Um profissional certificado em segurança de sistemas de informação ou outros empregos bem remunerados? Muitos empregadores procuram novos talentos que atendam a critérios específicos, como as habilidades certas em segurança cibernética, um diploma de bacharel em ciência da computação, habilidades sociais, habilidades técnicas ou mais. Certifique-se de ter as habilidades certas de que precisa.

- Obtenha uma qualificação ou certificação em segurança cibernética. Ter uma qualificação em segurança cibernética lhe dá acesso a muitas outras vagas de emprego bem remuneradas em segurança cibernética ou em áreas relacionadas. Se você tiver a experiência profissional adequada, já deu os primeiros passos para obter a certificação/qualificação. Você pode optar pelo autodidatismo, obter um diploma em ciência da computação ou conversar com gerentes de contratação sobre um estágio. Uma das melhores maneiras de conseguir um emprego em tempo integral na área é participar de um bootcamp — alguns até o apresentarão a um possível empregador!

- Encontre maneiras de continuar aprendendo . Converse com um mentor, participe de um fórum ou siga o caminho da autoaprendizagem. É importante continuar evoluindo e aprendendo nesta área.

- Não desista. Você pode não conseguir seu primeiro emprego imediatamente, mas haverá outras candidaturas, outras oportunidades e mais opções se você continuar trabalhando em sua carreira em segurança cibernética. Lembre-se: engenheiros de segurança cibernética estão em alta demanda. Você encontrará algo em breve!

O que um analista de segurança cibernética faz?

Um analista de segurança cibernética projeta sistemas de segurança da informação, protocolos e outras medidas de proteção para impedir ataques cibernéticos antes que eles aconteçam.

Além de identificar vulnerabilidades de rede por meio de análises de vulnerabilidades e riscos, os analistas de segurança cibernética também treinam outros funcionários em boas práticas de segurança. Criminosos podem ter como alvo funcionários e se aproveitar de sua falta de conhecimento (por exemplo, o uso de um sistema operacional de código aberto sem patches) para realizar ataques cibernéticos a sistemas de computador, por isso é importante garantir que todos na organização entendam os fundamentos. Dados confidenciais são roubados todos os dias, e é por isso que essa carreira específica em segurança cibernética está ganhando força . Assim que ocorre uma violação, outros membros da equipe de segurança cibernética auxiliam na investigação e na remediação.